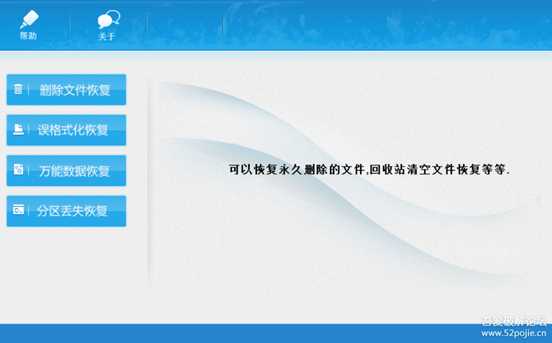

爆破某兴照片恢复软件(特简单)

(编辑:jimmy 日期: 2026/5/28 浏览:2)

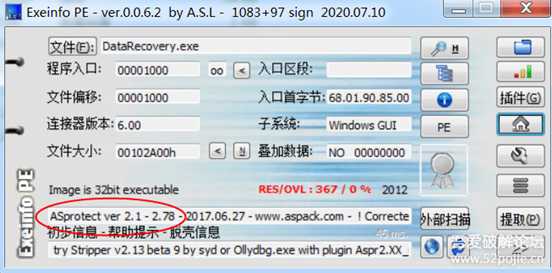

首先用Exeinfo PE查一下壳,如下图

1.png

很明显,软件使用的是ASprotect的壳,这壳我没找到什么好的方法脱掉,直接带壳破解

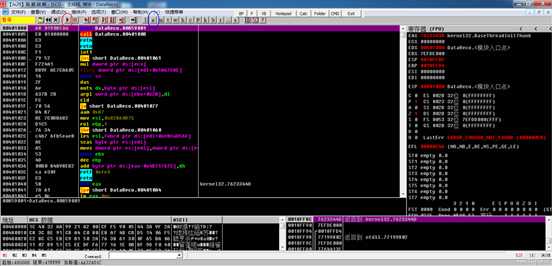

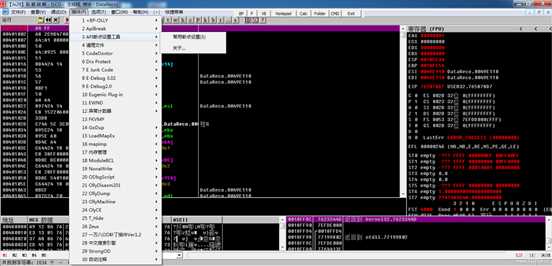

2.png

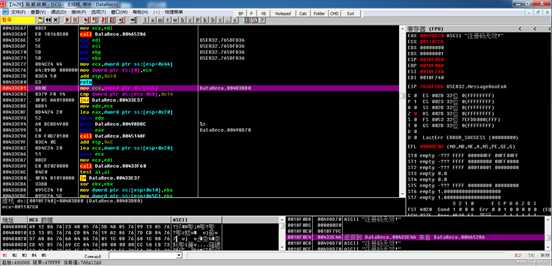

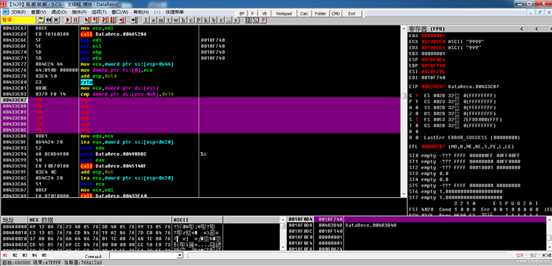

拖入OD后发现是这个样子,跟以前看到的无壳程序不一样,不要慌,先点击左边圆圈里的按钮,再点击蓝色圆圈里的按钮,会进入如下图所示的窗口

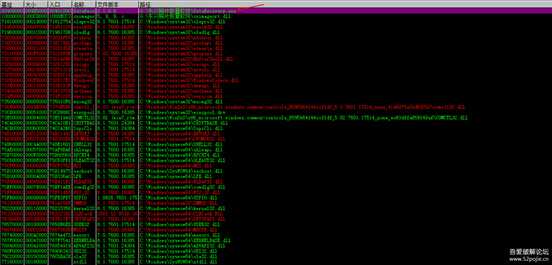

3.png

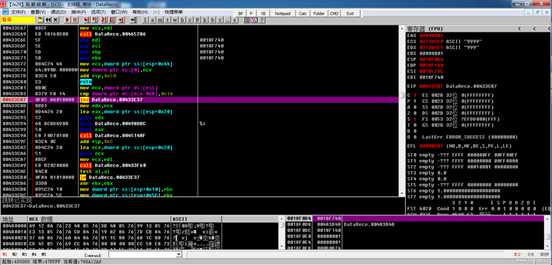

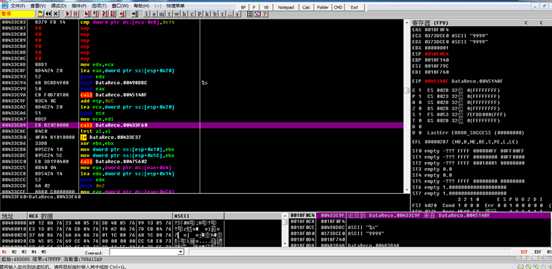

这时候再点击箭头指的地方,按下回车键,发现来到了这里

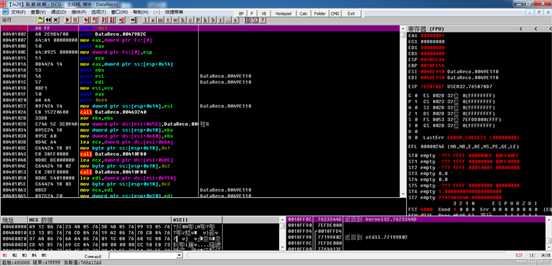

4.png

这时候就可以用下断点了,如下图所示

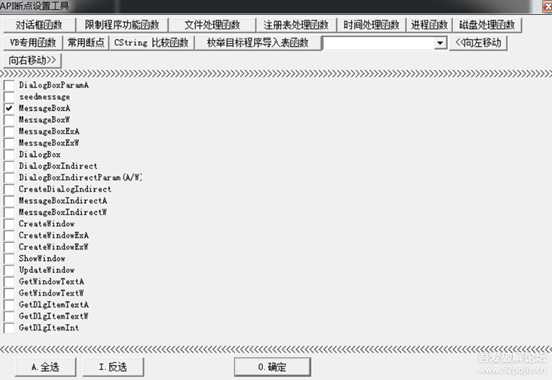

6.png

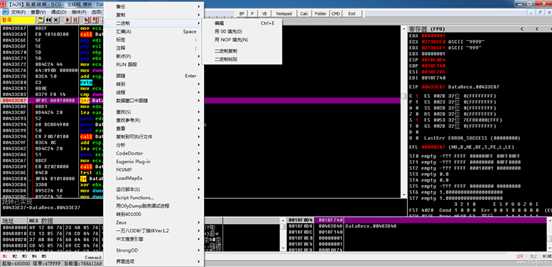

点击"插件-箭头所在的地方”,出现如下窗口

7.png

勾选MessageBoxExA,点击确认,回到程序窗口,点击注册,随便输入一个数,点注册后会发现OD已经成功断下(记得要取消对话框MessageBoxExA断点)

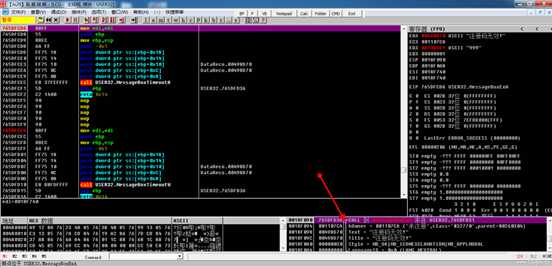

8.png

来到“堆栈区”(箭头所指的地方),往上翻,你会发现到一个“返回到”,选中它,按下回车键

9.png

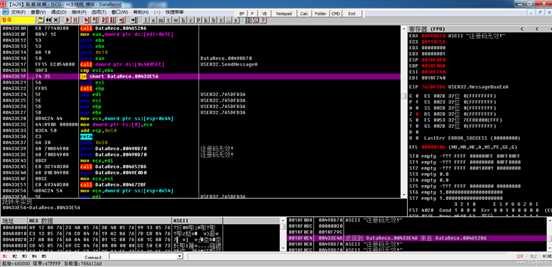

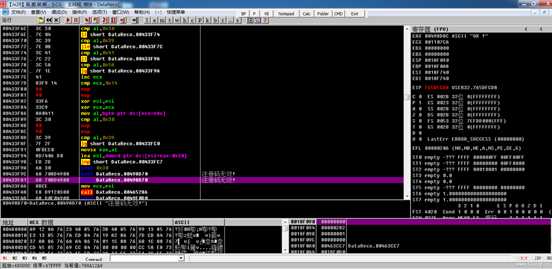

往上翻,会发现je,但那个并不是我们要找到(你可以下断试试),继续往上翻

10.png

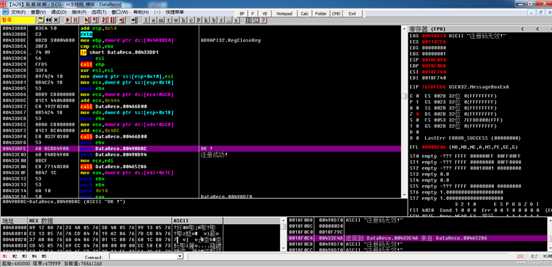

来到这里,看见了字符串,但并没有发现跳转,继续往上翻

Snipaste_2021-01-30_00-56-26.png

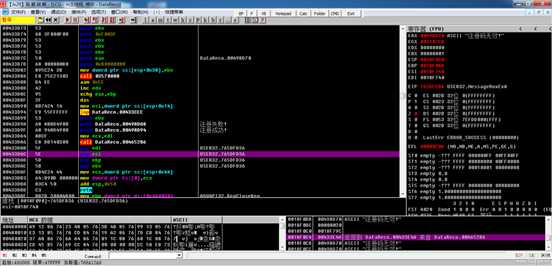

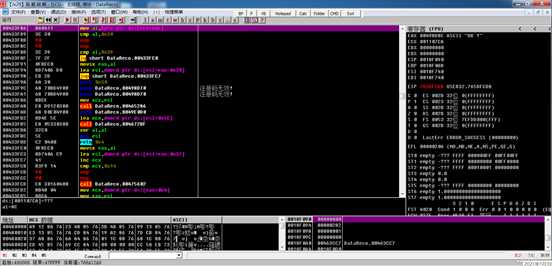

来到这里,看到了字符串,但只看见一处大跳转,还是往上跳,故这里不是,继续往上翻

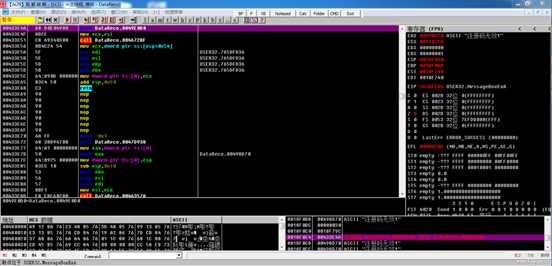

Snipaste_2021-01-30_00-56-57.png

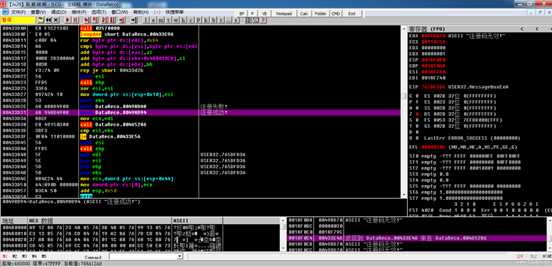

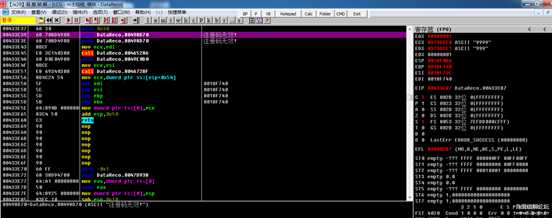

来到这里,但这里有很多跳转,所以我们往上翻到子程序开头,下断点

11.png

12.png

就像这样,点击运行后(先要把调试程序的对话框点掉,然后点击注册)然后F8单步分析

13.png

运行到这里,可以看到jnz变红了,按回车键看看下面是什么

14.png

直接跳到了注册失败,不行,不能让它这样,把它nop掉

15.png

16.png

(选择“用nop填充")我们继续F8,来到这个call,按一下F7进去看看(如果不进去程序跑飞)

17.png

可以看到,这里如果就是关键段了,把它改成这样

18.png

19.png

F9运行后就注册成功了

21.png

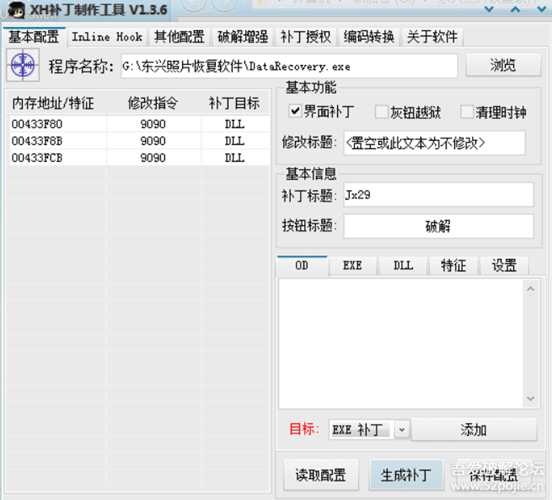

因为这个程序加了壳,所以我们要用打补丁的方法,就像这样

20.png

至此,破解成功

后续:

再次打开这个软件的时候,会发现这个软件还是显示着已注册,说明它肯定会查找注册文件,我们来试试能不能找到注册文件

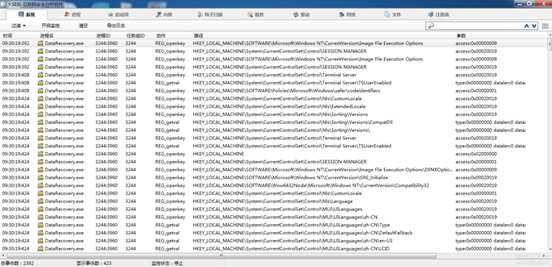

打开“火绒剑”,点击“过滤",按照如下图所示进行设置

a.png

点击”开启监控”后打开软件,捕捉到这么多动作

b.png

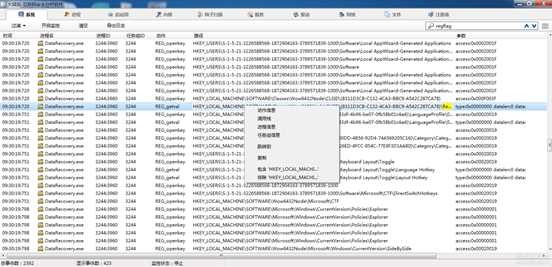

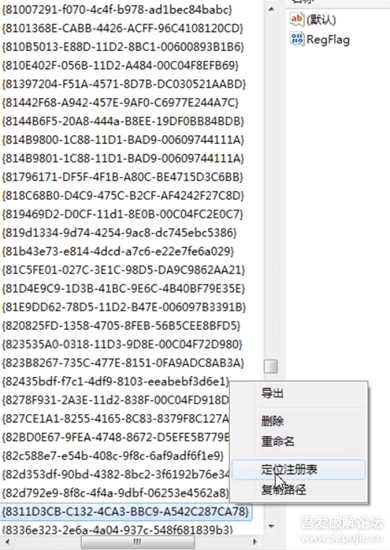

搜索"regflag",会找到一个动作,选中它,右键路径,选择“跳转到”

c.png

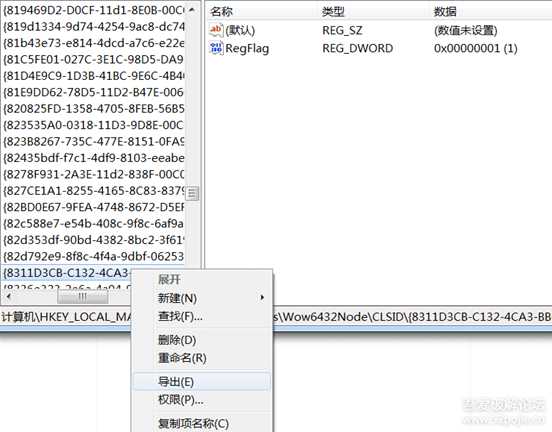

点击这里,定位到注册表

d.png

再右键它,选择导出

e.png

试试导出注册表文件能不能使其他电脑上的这个软件注册,结果可以,功能能正常使用

完

[size=18.6667px]

[size=18.6667px]

[size=18.6667px]

[size=18.6667px]

[size=18.6667px]

[size=18.6667px]

[size=18.6667px]

[size=18.6667px]

[size=18.6667px]

[size=18.6667px]

[size=18.6667px]

[size=18.6667px]

[size=18.6667px]

[size=18.6667px]

[size=18.6667px]

[size=18.6667px]